Пользователь не найден kraken

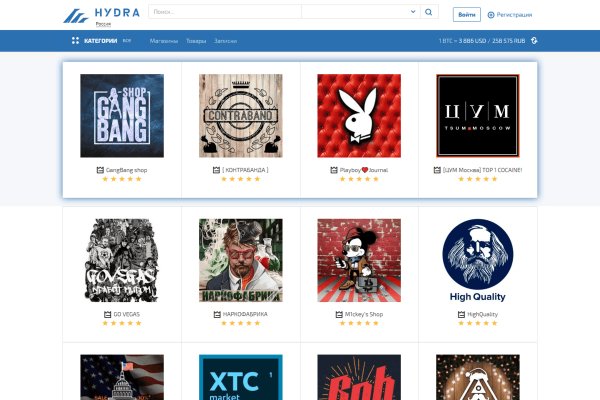

Данная утилита может быть запущена на любом устройстве, имеющем сетевой доступ к контроллеру домена. Например, такая интересная уловка, как замена ссылки. Источник: t/wiki/ Hashcat предлагает множество моделей атак для открыть получения максимального эффекта и комплексного покрытия пространства хешей. John the Ripper Старейший набор программ для перебора хэшей и преобразования различных файлов в их хэш-значения для последующего перебора. Также словари не учитывают специфику языка пользователей (Mamir2020 (май на казахском языке Vfq2020! . Они не будут работать как обычные правила (в файле правил) с hashcat. Hcchr Пример пространства ключей по маске Следующие команды создают такие кандидаты в пароли как: наркотики команда: -a 3?l?l?l?l?l?l?l?l пространство ключей: aaaaaaaa - zzzzzzzz команда: -a 3 -1?l?d?1?1?1?1?1 пространство ключей: aaaaa - 99999 команда: -a 3 password? TL;DR Чем перебирать? Вы также можете использовать эту функцию для замены одного символа несколькими символами: echo -n 'p@ssW0rd' hashcat -stdout -j '1W DpM ip/ ip ip/ ip' p@ss/0rd Обратите внимание, что правила, использующие код позиции символа «p работают только при использовании параметров командной строки «-j» или «-k». После успешного подбора, пары хэш значение будут помещены в pot-файл, расположенный в папке с программой E:hashcathashcat. Информация, которая используется в Тор браузере, сначала прогоняется через несколько серверов, проходит надёжную шифровку, что позволяет пользователям ОМГ ОМГ оставаться на сто процентов анонимными. Txt с правилами мутации сайт le или. Это может быть проделано специализированными правилами. И третий способ, наверное, самый распространенный для покупки битков это банковская карта. Txt -r le Метод перебора 8 Словарь: realunique с правилами мутации le Уникальных хэшей восстановлено: 63 Процент восстановленных хэшей:.0805 Затраченное время в секундах: 15684 Хэшей восстановлено: 1479 Команда для запуска: hashcat. Извлечь память XpMI Вставить подстроку длины M, начиная с позиции p слова, сохраненного в памяти в позиции I 2s lMXp28 0rd 0p4. Local/Administrator@ -just-dc-ntlm Как перебирать? Txt Метод перебора 2 Словарь: realunique Уникальных хэшей восстановлено: 0 Процент восстановленных хэшей:.721283 Затраченное время в секундах: 122 Хэшей восстановлено: 196 Команда для запуска: hashcat. ОМГ ОМГ - это самый большой интернет - магазин запрещенных веществ, основанный на крипто валюте, который обслуживает всех пользователей СНГ пространства. RainbowCrack Данное приложение использует другой подход к перебору хешей: не вычисление хэшей от паролей и их последующее сравнение, а поиск хэшей по заранее сгенерированным таблицам, содержащим пары хэш значение. benchmark Запустить тестирование производительности для выбранного алгоритма. Использование maskprocessor для генерации правил maskprocessor это мощный инструмент и использоваться он может разными способами, в этом случае: для создания правил, работающих с hashcat или oclHashcat. Txt E:t Результат работы на рисунке ниже: Перебор по словарю На тестовом стенде программе потребовалось 39 секунд на перебор 20-и хэшей по словарю, содержащему 1,2 миллиарда паролей. В традиционной атаке Брут-Форс нам требуется набор символов, который включает все заглавные буквы, все строчные буквы и все цифры (aka mixalpha-numeric). Txt -show Поиск хэшей в pot-файле Словарь realunique от Сrackstation t По заявлению создателей это самый большой файл с паролями на просторах интернета содержит 1,6 миллиарда паролей. Txt -r le Метод перебора 10 Словарь: Маска?a длиной от 1 до 6 Уникальных хэшей восстановлено: 0 Процент восстановленных хэшей:.322764 Затраченное время в секундах: 73 Хэшей восстановлено: 17 Команда для запуска: hashcat. Это делает её наиболее гибкой, аккуратной и эффективной атакой. Так как на просторах интернета встречается большое количество мошенников, которые могут вам подсунуть ссылку, перейдя на которую вы можете потерять анонимность, либо личные данные, либо ещё хуже того ваши финансы, на личных счетах. Совет: используйте iconv и подобные инструменты для конвертации файлов в специфические файловые кодировки (если, например, создали файл в UTF-8). Совместимость с другими движками правил Движок правил Hashcat написан так, чтобы все функции, которые делят одинаковое буквенное имя, были на 100 совместимы с правилами John the Ripper и PasswordsPro и наоборот. Другой пример, который лишён смысла, это T2T4 если мы также делаем T4T2, поскольку это дважды одно и то же изменение. Уникальный хэш хэш, который не был получен ни в одном из других методов. Например, для перебора 20 хэшей по маске?a?a?a?a?a?a?a?a (длина 8) на тестовом стенде потребуется около 7-и дней. Примерно так: -a 3 hash. Это означает, что мы можем убедиться что правило, которое мы написали, делает именно то, что мы хотели бы чтобы оно делало. Txt с правилами мутации le Метод 3: Словарь из календарных единиц с правилами мутации le Метод 4: Набор масок длиной от 7 до 9 Метод 5: Словарь r469. При успешном восстановлении исходного значения, будет предложено оплатить услуги для получения этого значения. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Пример успешно подобранных паролей На тестовом стенде программе потребовалось 3 секунды на перебор 20-и хэшей по словарю, содержащему 1,4 миллиона паролей. Txt с правилами мутации le Метод 3: Набор масок длиной от 7 до 9 Метод 4: Словарь realunique с правилами мутации le Метод 5: Словарь realunique с правилами мутая. Кросплатформенный, поддерживает множество алгоритмов, однако имеет меньшую производительность, чем hashcat.

Пользователь не найден kraken - Кракен в россии наркотик

Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Не удаляйте наши примеры лендингов Если вы боитесь, что они могут проиндексироваться поисковыми системами, деактивируйте. Так как все эти действия попадают под статьи уголовного кодекса Российской Федерации. Как готовить бисквит. Этот вариант не позволяет Onion Browser обеспечивать такой же высокий уровень защиты приватности, как Tor Browser. Наоборот, вы можете получить много хороших вещей, которых нет в поверхностном Интернете. Кракен блек спайс съдържа 11 тайни съставки, ключът към запомнящия се вкус. Шаг 2: Поиск скрытых интернет-сайтов Теперь у вас есть все необходимое для доступа в Дарк Веб. Onion Freedom Chan Свободный чан с возможностью создания своих досок rekt5jo5nuuadbie. Onion Torxmpp локальный onion jabber. Онлайн 4 xmh57jrzrnw6insl. Множество Тор-проектов имеют зеркала в I2P. Существует несколько уровней верификации: Starter. Выбрать режим заключения сделки. А если нужен только один кабачок, так и напишите. Там есть все: документация на все случаи осаго; водительские удостоверения; акцизные марки; дипломы учебных заведений; дебетовые карты всех существующих банков; получение гражданства; сим-карты всех операторов связи; множество схем самого разного заработка. Сайт кракен не работает, адрес крамп в тор онион. Есть немало приложений с неплохой оценкой: Tor web Browser, vpntor, Луковка. Для этого браузер Tor работает лучше всего, поскольку он позволяет вам посещать запрещенные сайты тор, обеспечивая при этом анонимность, направляя ваш трафик через несколько узлов. Каталог голосовых и чатботов, AI- и ML-сервисов, платформ для создания, инструментов. Onion недоступен. А так же неизвестно кто и что вложили в код программы. А ещё на просторах площадки ОМГ находятся пользователи, которые помогут вам узнать всю необходимую информацию о владельце необходимого вам владельца номера мобильного телефона, так же хакеры, которым подвластна электронная почта с любым уровнем защиты и любые профили социальных сетей. Обратите внимание, что существует комиссия на вывод. Много продавцов. Вывод средств на Kraken Вывод средств будет недоступен лишь в том случае, если уровень доступа к бирже равен нулю. Но также существуют и легальные проекты библиотеки, литературные журналы.

Более того, eToro также располагает функцией криптовалютного портфеля, который представляет собой готовые инвестиционное решение для тех, кто новичок в криптовалюте, но при этом хочет получать от этого рынка максимальную прибыль. Был ли момент, когда появился всплеск киберпреступлений? Tor разрабатывался в конце 90-х годов в Научно-исследовательской лаборатории ВМС США для защищенных переговоров спецслужб, однако затем проект стал открытым, и сейчас за его разработку отвечает команда Tor Project. Onion/ (Майнинг BTC) Форумы http lwplxqzvmgu43uff. Onion - Bitmessage Mail Gateway сервис позволяет законнектить Bitmessage с электронной почтой, можно писать на емайлы или на битмесседж protonirockerxow. Сайт создан для обеспечения дополнительной безопасности и исключения кражи криптовалюты. К сожалению, требует включенный JavaScript. Маржинальная торговля Торговая платформа Kraken предлагает опцию маржинальной торговли с кредитным плечом Х5, профессиональным торговым интерфейсом, продвинутым API и высокими лимитами займов при низких комиссиях? Как зайти на Hydra? Вход на Блэкспрут ссылка и зеркала. Ещё есть режим приватных чат-комнат, для входа надо переслать ссылку собеседникам. Худра сайт онион gidra. Гидра, как сайт, обитающий на просторах даркнета, иногда бывает недоступен по целому ряду причин это могут быть как технические неполадки, так и DDoS-атаки, которым подвергаются сервера. Множество Тор-проектов имеют зеркала в I2P. Сорок три тысячи. По мнению Колошенко, главное для таких программ - "эффективная фильтрация шума, правильная валидация и приоритизация угроз". Hydra - крупнейшая в СНГ торговая площадка. Трейлер 2022 боевик драма фантастика Россия IMDb.8 зрители 24 моя оценка Оценить сериал длительность 1 сезон 8 серий время 25 минут 3 часа 20 минут премьера (. По статье 228231 УК РФ штраф до 1 млн рублей и лишение свободы на срок до 10 лет. Появления Источники Примечания и сноски В Вукипедии есть коллекция изображений, связанных с Кракеном. Сын бежит с собакой на руках на второй этаж, где у него из рук хватают безвольное тело и бегом бегут в операционную. Всегда работающие и стабильное соединение. Например торговля оружием, наркотиками и банковскими картами. Способен вскрывать кодыпри авторизации в онлайн;Brutus это самый быстрый инструмент для вскрытиязашифрованной информации в http, html-формы/CGI, SMB и других;Aircrack- SMB Ng наилучшая утилита атаки посредствомWi-Fi. В 2019 году DarkOwl по запросу Би-би-си нашла в своем архиве посты наркоторговца "Мигеля Моралеса" с удаленного к тому времени форума Russian Anonymous Marketplace. В канун Нового года сына петербурженки Лады Уваровой пригласили гидра упала на его первую работу. Чтобы помочь вам безопасно управлять онлайн, мы перечислили лучшие темные веб-сайты в этом подробном руководстве. Деньги делают ваши персональные данные еще менее персональными. В связи с чем старые ссылки на сайт Гидра в сайт гидро онлайн Tor будут не доступны с Сохраните новые. Председатель IТ-комитета Госдумы Александр Хинштейн написал 8 декабря в своем Telegram-канале, что ограничение доступа к сайту Tor «даст возможность эффективнее противостоять криминалу». Используйте в пароле строчные и заглавные буквы, символы и цифры, чтобы его нельзя было подобрать простым перебором. Настройки аккаунта на Kraken Вы можете изменить пароль, скопировать публичный идентификатор аккаунта, изменить почту, язык, часовой пояс, настроить автовыход. Onion Скрытые Ответы задавай вопрос, получай ответ от других анонов.